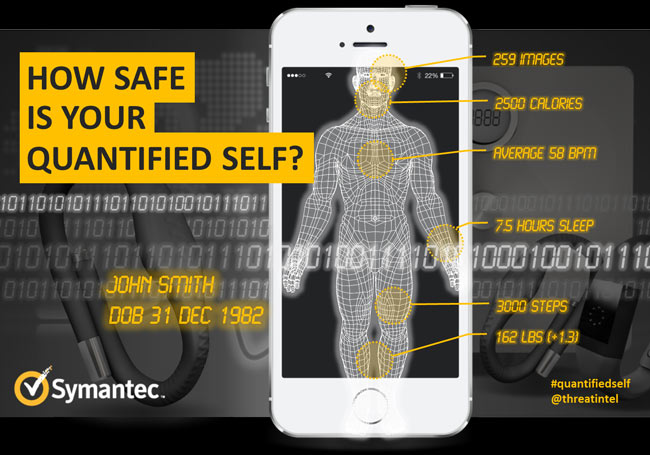

Mieux se connaître en mesurant son rythme cardiaque, le nombre de calories perdues dans la journée ou la qualité de son sommeil est de plus en plus commun, et même de plus en plus tendance. L'auto-mesure est la plus concrète expression de l'Internet des objets, et sera sans contexte l'un des hits de Noël, notamment à travers les différents terminaux (bracelets, montres...) connectés.

Bien que leur développement soit en pleine expansion, leur conception et leur utilisation soulèvent quelques questions de sécurité.

Afin d'assurer l'utilisation optimale de ces nouveaux accessoires et d'accompagner leur développement, Symantec, leader mondial de solutions de sécurité, a publié les recommandations ci-dessous, basées sur une analyse récente des applications les plus utilisées. Voici les principaux conseils de ses experts :

- Bien gérer la géolocalisation : tout terminal est géolocalisable, sans exception. Certains terminaux permettent une interrogation à distance et le transfert de données, à l'insu de leur propriétaire via Bluetooth. Pour l'utilisateur, il s'agit alors de couper le Bluetooth si le terminal n'est pas utilisé afin d'éviter d'être « tracé » en permanence.

- Vérifier la politique de confidentialité des applications : 52 % des applications examinées n'ont pas de politiques de confidentialité : les données personnelles et très privées peuvent être stockées et utilisées de façon très et trop aléatoire. Il convient donc de se tourner vers des applications transparentes à ce sujet et de bien lire et comprendre la politique de confidentialité avant toute utilisation.

- Maitriser l'envoi de ses données personnelles : Lors des analyses il est apparu qu'une application permettant de mesurer l'activité sexuelle contactait un service avec un identifiant unique et un message de début et de fin d'activité (!). En moyenne, les applications analysées se connectaient à 5 domaines Internet différents, principalement à des fins marketing. Il est donc nécessaire pour les utilisateurs de maitriser clairement et consciemment les informations qu'ils sont prêts à partager avec la société gérant l'application ainsi qu'avec des tiers.

- Exiger des concepteurs une gestion sécurisée des collectes et transmissions de données : L'analyse montre que certains sites ne gèrent pas correctement le flux et l'analyse d'informations. Certaines informations sont notamment transmises sans chiffrement via Internet, les laissant par exemple vulnérables aux interceptions. Afin d'éviter que d'éventuels cybercriminels exploitent ces failles à des fins malveillantes, les utilisateurs doivent exiger des concepteurs qu'ils gèrent efficacement et en toute sécurité les informations collectées.

Il serait vain de s'opposer au développement spectaculaire des services et accessoires connectés. En revanche, il convient de rappeler aux utilisateurs que quelques gestes simples peuvent les aider à protéger leur vie privée et leurs données, dont ils sous-estiment souvent la valeur.